USB Rubber Ducky is terug met een wraak.

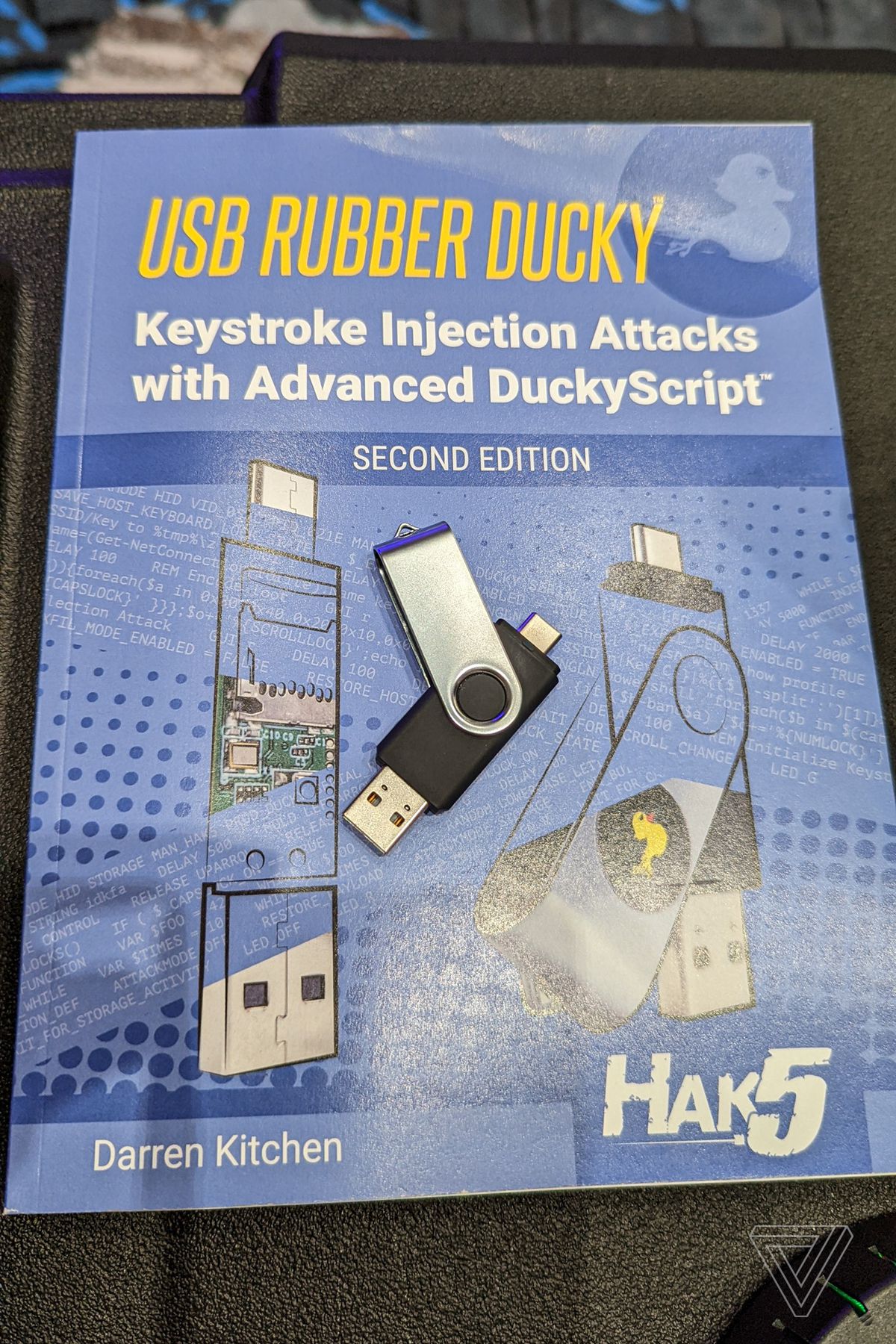

De geliefde hacktool heeft een nieuwe avatar, uitgebracht om samen te vallen met Def Con . Hacking Conference Dit jaar was maker Darren Kitchen aanwezig om het uit te leggen de rand. We hebben enkele nieuwe functies getest en vonden de nieuwste versie gevaarlijker dan ooit.

Wat is dit?

Voor het menselijk oog ziet de USB Rubber Ducky eruit als een onopvallende USB-stick. Sluit hem echter aan op een computer en het apparaat ziet het als een USB-toetsenbord – wat betekent dat het toetsaanslagopdrachten van het apparaat accepteert alsof iemand ze typt.

“Alles wat hij schrijft is even betrouwbaar als de gebruiker, dus het maakt gebruik van het ingebouwde vertrouwensmodel, waarin computers is geleerd een mens te vertrouwen. De computer weet dat een mens er gewoonlijk mee communiceert door te klikken en te typen, ‘ Vertelde de keuken me.

De originele Rubber Ducky werd meer dan 10 jaar geleden uitgebracht en is een favoriet van hackers geworden (het was zelfs te zien in Meneer Robot Tafereel). Sindsdien zijn er een aantal extra updates geweest, maar de nieuwste Rubber Ducky-game heeft een sprong voorwaarts gemaakt met een groot aantal nieuwe functies die hem nog vloeiender en krachtiger maken dan voorheen.

Wat kan je doen?

Met de juiste aanpak zijn de mogelijkheden bijna eindeloos.

Inderdaad, eerdere versies van Rubber Ducky kunnen aanvallen uitvoeren zoals: Maak een nep pop-upvenster Om inloggegevens van gebruikers te verzamelen of: Chrome alle opgeslagen wachtwoorden naar de webserver van de aanvaller laten sturen. Maar deze aanvallen moesten zorgvuldig worden ontworpen voor specifieke besturingssystemen en softwareversies, en ze misten de flexibiliteit om op verschillende platforms te werken.

De nieuwste Rubber Ducky-game is bedoeld om deze beperkingen te overwinnen. Het wordt geleverd met een belangrijke upgrade van de DuckyScript-programmeertaal, die wordt gebruikt om opdrachten te genereren die Rubber Ducky in het doelapparaat zal invoeren. Terwijl eerdere versies meestal beperkt waren tot het schrijven van reeksen toetsaanslagen, is DuckyScript 3.0 een taal met veel functies, waarmee gebruikers functies kunnen schrijven, variabelen kunnen opslaan en logische stroombesturingen kunnen gebruiken (bijvoorbeeld als dit…dan dat).

Dit betekent bijvoorbeeld dat de nieuwe Ducky een test kan uitvoeren om te zien of deze is verbonden met een Windows- of Mac-machine en voorwaardelijk de juiste code kan uitvoeren voor elke machine of zichzelf kan uitschakelen als deze is aangesloten op het verkeerde doel. Het kan ook pseudo-willekeurige getallen genereren en deze gebruiken om een variabele vertraging tussen toetsaanslagen toe te voegen voor een meer menselijk effect.

Misschien wel het meest indrukwekkende is dat het gegevens van het doelapparaat kan stelen door het in binair formaat te coderen en Stuur het door signalen die bedoeld zijn om het toetsenbord te vertellen wanneer de CapsLock- of NumLock-lampjes moeten gaan branden. Met deze methode kan een aanvaller het een paar seconden aansluiten, iemand vertellen: “Sorry, ik denk dat de USB-drive kapot is”, en ze herstellen met al hun wachtwoorden opgeslagen.

Hoe groot is de dreiging?

Kortom, dit kan een groot probleem zijn, maar de noodzaak van fysieke toegang tot de hardware betekent dat de meeste mensen geen gevaar lopen een doelwit te worden.

Volgens Kitchen was de nieuwe Rubber Ducky het meest gevraagde product van zijn bedrijf op Def Con, en op de eerste dag werden ongeveer 500 stuks van de Hak5 verkocht aan de conferentie. Het is veilig om te zeggen dat honderden hackers er al een hebben, en de vraag zal waarschijnlijk nog een tijdje aanhouden.

Het komt ook met een bestand Online ontwikkelgroep, die kan worden gebruikt om aanvalspayloads te schrijven en te compileren en deze vervolgens op het apparaat te laden. Productgebruikers kunnen gemakkelijk contact maken met een bredere gemeenschap: a laadcentrum Het sitegedeelte maakt het gemakkelijk voor hackers om te delen wat ze hebben gemaakt, en Hak5 Discord is ook levendig met gesprekken en handige tips.

Voor $ 59,99 per eenheid is bulkdistributie voor de meeste mensen te duur – dus het is niet waarschijnlijk dat iemand een handvol van hen in je favoriete coffeeshop achterlaat, tenzij bekend is dat ze een ontmoetingsplaats zijn voor gevoelige doelen. Als u echter van plan bent een USB-apparaat aan te sluiten dat u op een openbare plaats hebt gevonden, denk er dan goed over na…

Kan ik het zelf gebruiken?

Het apparaat is redelijk eenvoudig in gebruik, maar als je geen ervaring hebt met typen of debuggen, zijn er een paar dingen die je kunnen tegenhouden. Tijdens het testen op een Mac kon ik Ducky een tijdje niet zover krijgen om de F4-toets in te voeren om het launchpad te openen, maar ik repareerde het nadat ik het had laten identificeren met een andere sleutel Apple toetsenbord hardware-ID.

Vanaf dat moment kon ik schrijf een tekst Dus wanneer aangesloten, start Ducky automatisch Chrome, opent een nieuw browservenster en navigeert naar de randStartpagina en sluit deze vervolgens snel weer – allemaal zonder invoer van de laptopgebruiker. Niet slecht voor een test die een paar uur duurde en iets dat gemakkelijk kan worden aangepast om iets buitensporigers te doen dan het doorbladeren van technisch nieuws.

“Subtiel charmante tv-maven. Unapologetische communicator. Onruststoker. Reiswetenschapper. Wannabe-denker. Muziekfanaat. Amateur-ontdekkingsreiziger.”