Getty Images

De bankfraude-trojan die zich al drie jaar op Android-gebruikers richt, is geüpdatet om nog meer verdriet te veroorzaken. Naast het leegmaken van bankrekeningen, kan de trojan nu een kill-schakelaar activeren die een fabrieksreset uitvoert en geïnfecteerde apparaten schoonveegt.

Brata werd voor het eerst gedocumenteerd in Mail Van beveiligingsbedrijf Kaspersky, dat sinds minstens januari 2019 de verspreiding van Android-malware meldt. De malware verspreidde zich voornamelijk via Google Play, maar ook via marktplaatsen van derden, pushmeldingen op gehackte websites, gesponsorde links op Google en berichten geleverd via WhatsApp of sms. Destijds richtte Prata zich op mensen met rekeningen van in Brazilië gevestigde banken.

hun kwaadaardige sporen verbergen

Brata is nu terug met een groot aantal nieuwe mogelijkheden, waaronder de mogelijkheid om een fabrieksreset uit te voeren op geïnfecteerde apparaten om elk spoor van malware te wissen na een ongeautoriseerde poging tot bankoverschrijving. Beveiligingsbedrijf Cleafy Labs dat Ik heb eerst de vergrendelingssleutel gemeldAndere functies die onlangs aan Brata zijn toegevoegd, zijn onder meer GPS-tracking, verbeterde connectiviteit om servers te besturen, de mogelijkheid om de bank-apps van slachtoffers continu te controleren en de mogelijkheid om bankrekeningen in andere landen te targeten. De Trojan werkt nu met banken in Europa, de Verenigde Staten en Latijns-Amerika.

“De Remote Access Trojan (RAT) werd voor het eerst gedetecteerd door Kaspersky in 2019 gericht op Braziliaanse Android-gebruikers. Het is geüpdatet, gericht op meer potentiële slachtoffers en voegde een kill-schakelaar toe om zijn kwaadaardige paden te dekken”, aldus onderzoekers van beveiligingsbedrijf Zimperium in een rapport. . Mail Bevestiging van Cliffy’s bevindingen. “Nadat de malware is geïnfecteerd en met succes een overboeking heeft uitgevoerd vanuit de bank-app van het slachtoffer, wordt het apparaat van het slachtoffer teruggezet naar de fabrieksinstellingen.”

Deze keer is er geen bewijs dat malware zich verspreidt via Google Play of andere officiële Android-winkels. In plaats daarvan verspreidt de Brata-app zich via phishing-sms-berichten vermomd als bankwaarschuwingen. De nieuwe vaardigheden worden verhandeld in ten minste drie varianten, die allemaal bijna volledig onontdekt waren totdat Cleafy ze voor het eerst ontdekte. De inbraak is in ieder geval gedeeltelijk het gevolg van een nieuwe downloadtool die wordt gebruikt om apps te distribueren.

Naast de kill-schakelaar vraagt Brata nu toestemming om toegang te krijgen tot de locaties van geïnfecteerde apparaten. Hoewel Cleafy-onderzoekers zeiden dat ze in de code geen bewijs vonden dat Brata locatietracking gebruikt, speculeerden ze dat toekomstige versies van de malware van deze functie zouden kunnen profiteren.

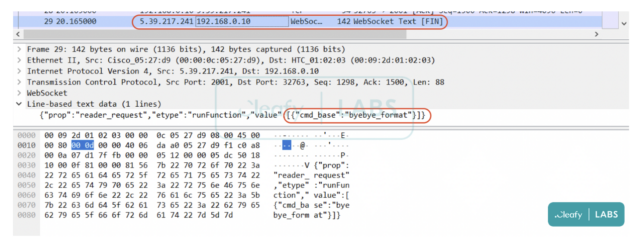

De malware is ook bijgewerkt om een permanente verbinding met de controle- en commandoserver (of C2) van de aanvaller in realtime te behouden met behulp van web-socket.

Zoals weergegeven in afbeelding 17 [below]Het webSocket-protocol wordt gebruikt door C2 dat specifieke opdrachten verzendt die op de telefoon moeten worden uitgevoerd (bijv. whoami, byebye_format, screen_capture, enz.), schrijven Cleafy-onderzoekers. “Voor zover we weten, bevindt de malware (vanuit connectiviteitsperspectief) zich meestal in een wachttoestand, totdat het C2-commando’s geeft die de applicatie naar de volgende stap leiden.”

Cliffy Labs

De nieuwe mogelijkheden benadrukken het steeds evoluerende gedrag van criminele softwaretoepassingen en andere soorten malware, aangezien hun auteurs proberen het bereik en de inkomsten van de toepassingen die ze genereren te vergroten. Gebruikers van Android-telefoons moeten op hun hoede blijven voor kwaadaardige malware door het aantal apps dat ze installeren te beperken, ervoor te zorgen dat apps alleen van vertrouwde bronnen komen en snel beveiligingsupdates te installeren.

“Subtiel charmante tv-maven. Unapologetische communicator. Onruststoker. Reiswetenschapper. Wannabe-denker. Muziekfanaat. Amateur-ontdekkingsreiziger.”